Un fonctionnement perfectionné mais perfectible Comment imaginer que cette petite carte qui tient dans un portefeuille possède une telle quantité d'éléments électroniques miniatures ? Elle se compose :

- D'un processeur qui effectue les calculs et gère l'accès aux différentes ressources grâce à un logiciel interne dédié à son fonctionnement.

- D'une zone mémoire qui stocke un maximum d'informations personnelles. Les cartes actuelles ont une capacité de l'ordre de plusieurs MO (mégaoctets).

- D'un bloc qui est dédié au codage des informations. Pour éviter les problèmes de sécurité, l'organisme émetteur de la carte va la personnaliser lui-même.

Pour une carte bancaire, il entre dans la puce puis code les références bancaires du propriétaire (montant autorisé de découvert, solvabilité, etc) ainsi que son identité et ses coordonnées.

- D'un système électronique, une interface qui permet de lire et d'écrire des données ainsi que de contrôler l'alimentation du dispositif, par contact ou ondes radio fréquence.

Une véritable prouesse technologique.

Lors de l'insertion de la carte dans un dispositif de lecture, par exemple le réglement d'achats, la carte est réveillée.

Elle peut l'être également à distance par des ondes radio fréquence détectables par une antenne et reconnaissables par l'interface électronique intégrée dans le microprocesseur.

Une fois activée, la carte émet une réponse et indique ainsi au lecteur ses capacités.

A savoir, l'état de la carte, les types de transfert, etc.

Un dialogue peut-être ensuite réalisé grâce à des commandes communes à la fois au lecteur et à la carte : identification, paiement, etc.

Malgré beaucoup d'efforts consentis dans la sécurisation des cartes à puce, les fraudes ne manquent pas en particulier pour les cartes bancaires.

Les faussaires arrivent à exploiter les failles des systèmes de codage.

Une véritable plaie pour les consommateurs.

Et depuis internet, le paiement en ligne a généré de très mauvaise surprise.

Les grandes administrations ou services spécialisés comme le FBI utilise carrément des moyens de reconnaissance anatomique : cornée, empreintes digitales, voix pour éviter les intrusions étrangères.

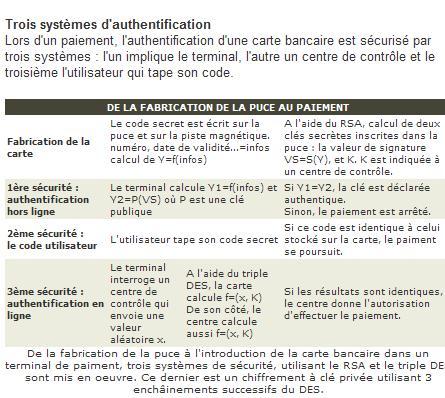

Payer en sécuritéTrois systèmes d'authentification

Lors d'un paiement, l'authentification d'une carte bancaire est sécurisé par trois systèmes : l'un implique le terminal, l'autre un centre de contrôle et le troisième l'utilisateur qui tape son code.

Et pour un achat via Internet ?

Et pour un achat via Internet ?L'internaute commande un objet en donnant des informations sur sa carte de crédit.

Cette demande est cryptée à l'aide de la clé publique de la société, puis envoyée.

Seule la société visée peut déchiffrer ce message, avec sa clé privée.

Une fois la carte introduite dans le terminal d'un commerçant, elle est authentifiée hors-ligne.

Pour cela, elle fournit au terminal des informations, notamment VS

(1). Le calcul que le terminal réalise à partir de ces données doit donner un résultat précis : s'il le trouve, la carte est déclarée authentique et le paiement continue (2). Le client tape alors son code sur le clavier, ce code est transmis à la puce qui vérifie qu'il est bien identique à celui qu'elle détient.

La carte possède une troisième sécurité : une clé secrète K. Le terminal interroge un centre de contrôle à distance, qui envoie à la carte une valeur aléatoire x (3). La carte calcule alors, à l'aide de la fonction f de chiffrement du DES (ou du triple DES depuis 1999), de x et de K, y=f(x,K). Cette valeur y est retransmise au centre (4), qui lui-même calcule f(x,K).

Si le centre et le terminal arrivent au même résultat, l'autorisation est donnée (5).